1/ multitude de définition et de caractéristiques du cloud.

Le cloud ne fait pas l’objet d’une définition uniforme [1]. De prime abord, on peut le définir comme un procédé qui consiste à stocker de manière externalisée des données dans un « nuage » informatique. Ce service à distance est fourni à ses clients par une entreprise prestataire, les transferts s’effectuant notamment par le biais d’Internet.

Une telle définition mérite toutefois d’être précisée :

- CNIL :

Si l’on se réfère à la définition retenue par la CNIL, deux caractéristiques sont particulièrement mises en avant. L’externalisation et la simplicité.

Le cloud est défini comme une technique virtuelle de gestion des ressources. Le stockage est en effet dématérialisé ; on bascule d’une gestion interne vers une gestion extérieure au matériel de l’utilisateur. Il s’agit, selon la CNIL, de « la forme la plus évoluée d’externalisation, dans laquelle le client ou l’utilisateur dispose d’un service en ligne dont l’administration et la gestion opérationnelle sont effectuées par un sous-traitant ».

Le second aspect souligné par la CNIL est que les services de cloud sont fondés sur la simplicité et la rapidité puisqu’ils fonctionnent à la demande. Simplicité, parce qu’ils se caractérisent par « une facturation à l’usage ». Rapidité, parce qu’ils offrent une « disponibilité quasi-immédiate des ressources » [2].

- National Institute of Standards and Technology :

Pour le “National Institute of Standards and Technology”. Le cloud est « l’accès via un réseau de télécommunications, à la demande et en libre-service, à des ressources informatiques partagées configurables » [3]. Sont ici mises en avant la disponibilité mondiale des services cloud et l’ouverture à tous les utilisateurs, qui peuvent même intervenir, simultanément, sur des ressources partagées à travers le réseau.

- Commission de terminologie et de néologie :

La définition de la Commission de terminologie et de néologie, publiée au Journal officiel, est quant à elle moins positive : « le cloud computing est une forme particulière de gérance de l’informatique, dans laquelle l’emplacement et le fonctionnement du nuage ne sont pas portés à la connaissance du client » [4]. Ici, c’est l’abstraction sur la localisation des données hébergées dans le cloud qui est mise en lumière.

- European Bankin Authority :

La définition présente dans le « final report – Recommendations on outsourcing to cloud service providers » indique que le Cloud comprend : des services fournis à l’aide du cloud computing, c’est-à-dire un modèle permettant d’accéder à un réseau omniprésent, pratique et à la demande à un pool partagé de ressources informatiques configurables (réseaux, serveurs, stockage, applications et services, par exemple) qui peuvent être rapidement mises à disposition et diffusées avec un minimum d’efforts de gestion ou d’interaction entre fournisseurs de services.

« Services provided using cloud computing, that is, a model for enabling ubiquitous, convenient, on-demand network access to a shared pool of configurable computing resources (e.g. networks, servers, storage, applications and services) that can be rapidly provisioned and released with minimal management effort or service provider interaction ».

Il existe une grande variété d’accès et de services regroupés sous l’appellation cloud : cela va du webmail, d’accès gratuit, à un stockage avec niveau de service garanti, accessible sur abonnement.

Mais relèvent également de cette catégorie le cloud d’accès public, le cloud privé réservé aux collaborateurs autorisés et tiers d’une entreprise, le cloud hybride combinant ces deux types d’accès, ou encore le cloud communautaire (la possibilité pour plusieurs entités ou membres d’organisations ayant les mêmes besoins d’utiliser une seule et unique solution Cloud), partagé par des clients autour d’intérêts ou de projets communs.

2 / Difficile qualification juridique du cloud.

Une des principales difficultés de la qualification juridique d’un contrat de cloud réside dans la multitude des cas de figure qui peuvent être envisagés. En réalité, la qualification de la relation client‐prestataire dépendra avant tout des obligations contractuelles de ce dernier.

Pour cette raison, la doctrine tout comme les praticiens s’inquiètent parfois de la « nébulosité » des contrats de cloud (Papin E., Que se cache‐t‐il derrière la nébulosité des contrats de Cloud Computing ?, 16 déc. 2014, www.cio‐online.com) ou considèrent qu’ « en réalité, c’est le caractère protéiforme du cloud computing qui pose problème » (Brunaux G., Cloud computing, protection des données : et si la solution résidait dans le droit des contrats spéciaux ?, D. 2013, p. 1158).

On peut cependant rejeter d’emblée certaines qualifications. Ainsi qu’un prestataire de cloud soit généralement amené à fournir à son client une documentation détaillée sur le fonctionnement des systèmes et des applications qui se rapproche fortement de celle fournie lors d’une vente, on doit écarter immédiatement cette qualification. En effet, aucun transfert de propriété, ni corporelle ni incorporelle, ne résulte du contrat de cloud.

La location pourrait, en revanche, apparaître comme une qualification plus adaptée à cette opération. En effet, les contrats de cloud (comme les contrats de SaaS en particulier) se traduisent généralement par la mise à disposition du client de certaines ressources applicatives et de l’utilisation privative d’espaces de stockage de données. Mais ramener toute l’opération à une location, au sens de l’article 1709 du Code civil, serait certainement trop réducteur, car cela reviendrait à ignorer tous les services complémentaires qui sont fournis en complément et autour de la mise à disposition des applications et du simple hébergement.

Un contrat d’entreprise ?

Dès lors, et comme souvent en matière de contrat informatique, la qualification en contrat de louage de service ou contrat d’entreprise semble être la mieux adaptée et la plus représentative des multiples particularités des contrats de cloud. Cette qualification est aujourd’hui clairement adoptée par la doctrine (Cordier G., Le contrat ASP, Comm. com. électr. 2008, no 10, prat. 9 ; et à propos du cloud dans son ensemble : Chantepie G., L’inexécution du contrat de cloud computing, RLDI 2013/98, p. 117 ; également Brunaux G. dans son article précité, qui exclut la qualification de contrat de dépôt au profit de celle de prestation de services).

La possibilité d’utiliser des applications et des espaces de stockage moyennant le paiement d’une redevance est presque toujours accompagnée d’autres prestations, qu’il s’agisse de conseil, de formation, de maintenance ou de sauvegarde. Et par ailleurs, l’accès à l’application elle‐même est assuré au travers d’un service de communication à distance sécurisé qui constitue également une prestation technique particulière (et à propos de laquelle le prestataire prend des engagements spécifiques de performance et de disponibilité). Tous ces éléments se conjuguent alors facilement dans le cadre de la souplesse d’un contrat (y compris en comportant – comme le souligne G. Chantepie, dans son article précité – une obligation accessoire de garde des données du client).

Bien évidemment, comme cela est souvent le cas pour des contrats portant sur un ensemble complexe de prestations, cette qualification dominante de l’ensemble de l’opération contractuelle n’est pas exclusive de ce que l’exécution de certaines prestations ou fournitures particulières puissent être régies par des clauses appartenant à des types spécifiques de contrats spéciaux (vente, location, licence, …).

En définitive, les contours du cloud computing méritent d’être précisés, autour de certaines spécificités incontournables : externalisation et hyper-capacité du stockage, disponibilité mondiale et quasi-immédiate des ressources, accessibilité à tous et sur tout type d’appareils, facturation à la demande mais aussi, ce qui ne va pas sans poser de nombreux problèmes.

3/ Les avantages du Cloud.

Le Cloud computing est un ensemble de prestations informatiques, accessibles à la demande, via des réseaux sécurisés ou non, permettant au client de disposer de capacités de stockage et de puissance informatique, sans investir matériellement dans l’infrastructure correspondante ; les clients n’étant plus que propriétaires des données qui y sont hébergées.

Le « nuage » correspond à une myriade de serveurs et d’applications liés par Internet et disséminés ou centralisés dans un ou plusieurs sites du prestataire qui peuvent être répartis dans le monde entier.

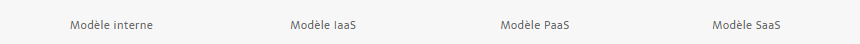

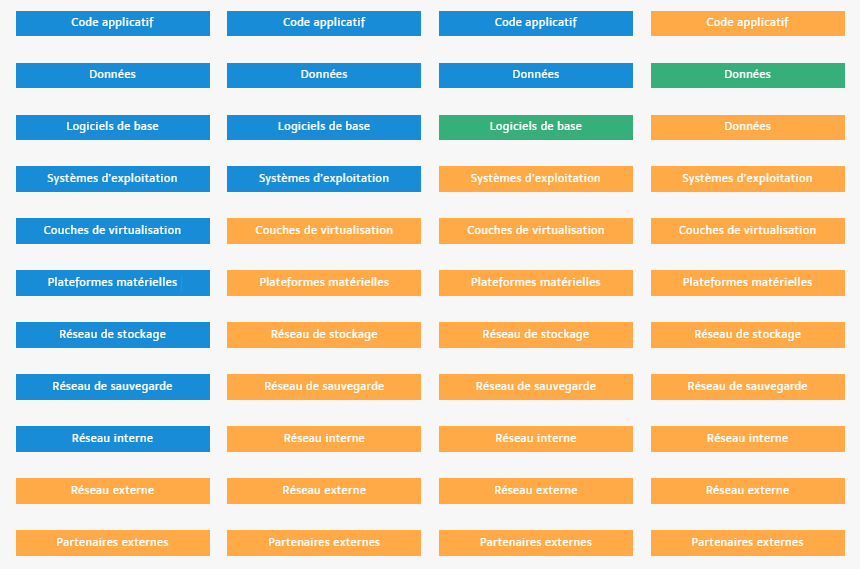

Le Cloud computing se compose de trois catégories de services :

– IaaS (Infrastructure as a Service) : accès et mise à disposition à distance, d’une infrastructure informatique hébergée, pour utiliser des serveurs, de la capacité de stockage ou de traitements supplémentaires ;

– PaaS (Platform as a Service) : accès et mise à disposition à distance, d’une plateforme permettant de créer des applications, de bénéficier d’environnements notamment de développement, de test ;

– SaaS (Software as a Service) : accès à distance à des applications hébergées chez le prestataire.

Ces services sont fournis soit via un réseau Internet ouvert au public avec un accès en libre-service (Cloud public) soit via un réseau intranet dans un espace dédié et sécurisé, réservé aux utilisateurs autorisés par le client (Cloud privatif).

Le Cloud computing constitue une nouvelle forme d’informatique à la demande, à géométrie variable, qui d’un point de vue juridique se classe au croisement des services d’externalisation et des services d’ASP (Application Service Provider). La différence entre ASP et SaaS n’est pas évidente : l’ASP se limite à la fourniture d’applications en mode hébergé tandis que le SaaS désigne une application modulaire à laquelle le client a accès après authentification via Internet et qui comprend des outils et des personnalisations pour répondre à ses besoins.

Le Cloud computing présente des avantages financiers d’une part, i) en affranchissant le client d’investissements préalable (homme ou machine) et de frais de maintenance associés, puisqu’il bénéficie de l’infrastructure totalement autonome du prestataire et déconnectée de la sienne et d’autre part, ii) en payant le prix du service en fonction de sa consommation effective tout en bénéficiant d’un effet de volume.

Tableau schématisant les différents types de Cloud computing :

Le Cloud computing offre une flexibilité permettant d’étendre le système d’information d’une entreprise sur simple demande, en fonction de son besoin (pics d’activité, pics de fréquentation, etc.) dans des délais plus rapides que ceux offerts par les prestations traditionnelles et pour un grand nombre de services. Ce modèle dispense le client de la responsabilité de maintenir et garantir la disponibilité de l’application ou de l’infrastructure qui est prise en charge par le prestataire sous réserve d’une contractualisation des engagements de qualité, de disponibilité, de sécurité, d’évolutivité du produit dans le temps.

4/ Les risques du Cloud.

Plusieurs études menées par des spécialistes tels que ISACA (Information Systems Audit and Control Association) et CSA (Cloud Security Alliance) ont permis d’identifier douze points qui constituent les menaces majeures à la sécurité des données et à celles des applications en cloud.

Ce sont notamment :

1. L’existence de brèches de sécurité tant sur l’une des couches logiques du Datacenter que celles issues d’erreurs humaines ;

2. La fragilité dans la gestion des accès et des identités, bien que certains fournisseurs renforcent les interfaces d’authentification avec d’autres moyens tels que les certificats…

3. L’utilisation d’API non sécurisées pour l’intégration des applications avec les services cloud ;

4. L’exploit de vulnérabilités des systèmes d’exploitation sur les serveurs du cloud et même sur les applications hébergées ;

5. Le piratage de compte, qui est un vieux type d’attaque informatique, vient avec une forte recrudescence depuis l’avènement d’Internet et encore celui du cloud computing ;

6. Une action malveillante initiée en interne dans les effectifs du fournisseur. Une personne malveillante dans l’équipe de gestion du Datacenter peut facilement nuire à la confidentialité et l’intégrité des environnements hébergés ;

7. Les menaces persistantes avancées (en anglais, APT : Advanced Persistent Threats) qui consistent en une forme d’attaque où le hacker réussit à installer d’une façon ou d’une autre un dispositif dans le réseau interne de l’organisation, à partir duquel il peut extirper des données importantes ou confidentielles. C’est une forme d’attaque difficile à détecter pour un fournisseur de services cloud ;

8. La perte de données qui peut être causée par une attaque informatique (logique) du Datacenter, une attaque physique (incendie ou bombardement), une catastrophe naturelle, ou même simplement à un facteur humain chez le fournisseur de services, par exemple en cas de faillite de la société ;

9. Les insuffisances dans les stratégies internes d’adoption ou de passage au cloud. Les entreprises ou les organisations ne prennent pas souvent en compte tous les facteurs de sécurité liés à leur fonctionnement avant de souscrire à un service cloud. Certaines négligences, tant au niveau du développement d’application qu’au niveau de l’utilisation basique, leur sont parfois fatales ;

10. Utilisation frauduleuse des technologies cloud en vue de cacher l’identité et de perpétrer des attaques à grande échelle. Généralement, il s’agit de comptes créés pendant les périodes d’évaluation ou des accès achetés frauduleusement ;

11. Le déni de service qui est une attaque qui consiste à rendre indisponible un service par une consommation abusive des ressources telles que les processeurs, la mémoire ou le réseau. L’idée, pour le pirate, c’est de réussir à surcharger les ressources du Datacenter en vue d’empêcher d’autres utilisateurs de profiter des services ;

12. Les failles liées à l’hétérogénéité des technologies imbriquées dans l’architecture interne du cloud, et l’architecture externe d’interfaçage avec les utilisateurs.

Ainsi afin de pallier certains de ces risques le prestataire de cloud doit respecter différentes obligations particulières afférentes au service proposé.

5/ Obligations du prestataire de cloud.

Outre ses obligations de conseil, d’information et de mise en garde, le prestataire de cloud doit assumer plusieurs obligations particulières découlant des caractéristiques des services de cloud qu’il fournit, à savoir notamment :

- garantir la conformité des fonctionnalités et des performances annoncées pour son système : la prestation assurée doit être celle attendue par le client et en adéquation avec ses besoins ;

- garantir la sécurité, la confidentialité, l’intégrité ; la disponibilité des données : le prestataire doit veiller à la sécurité des données informatiques transmises par son client ainsi que de son système d’information en général. Le prestataire doit s’assurer que le système qu’il a mis en place soit protégé contre tout accès physique ou logique non autorisé. Il conviendra de préciser les moyens techniques mis en œuvre et leur fréquence ;

- garantir la continuité avec le système antérieur, dont il assure la reprise des données ;

- respecter la législation applicable au traitement des données personnelles et notamment le respect des dispositions de la loi no 2004‐801 du 6 août 2004 relative à la protection des personnes physiques à l’égard des traitements de données à caractère personnel et modifiant la loi no 78‐ 17 du 6 janvier 1978 relative à l’informatique, aux fichiers et aux libertés ( L. no 2004‐801, 6 août 2004, JO 7 août, p. 14063).

À ce sujet, la CNIL recommande aux clients de service cloud d’effectuer des choix s’agissant du réel niveau de garantie proposée par le prestataire. Elle propose une grille d’analyse reposant d’une part sur la détermination de la qualification juridique du prestataire et d’autre part sur l’évaluation du niveau de protection assurée par ce dernier par rapport aux données traitées (CNIL, Recommandations pour les entreprises qui envisagent de souscrire à des services de Cloud computing, 25 juin 2012 ; Groupe art. 29, Avis no 5/2012 sur l’informatique en nuage, adopté le 1er juillet 2012 (WP 196)) ;

- informer le client sur les différents lieux de stockage des données et de tous les traitements de données effectués dans le cadre de la prestation fournie afin que le client puisse s’assurer notamment que les pays d’implantation assurent à ses données (et particulièrement aux données personnelles qu’il détient) un niveau de protection équivalents à celle qu’assure le droit européen de la protection des données personnelles ;

- s’engager à ne pas collecter ni stocker au‐delà des seuls besoins temporaires de sécurité des systèmes, des données de connexion relative à l’utilisation par le client de ses données et des applications auxquelles il a accès dans le cloud ;

- souscrire une assurance garantissant sa responsabilité civile professionnelle à raison de son intervention sur le système informatique du client et à cause de tous les risques qui pourraient nuire au bon fonctionnement dudit système.

D’une manière générale et en raison de la dépossession technique que le client consentira au profit de son prestataire, les clauses de responsabilités du prestataire vont être d’une particulière importance dans le contrat de cloud et « doivent être clairement définies, tout particulièrement en matière de respect de la confidentialité des données (accès non autorisés, voire frauduleux), et d’atteinte à leur intégrité » (Guide pratique Cloud computing et protection des données, CIGREF‐IFACI‐AFAI, 2013).

Le règlement général pour la protection des données pose des nouvelles règles applicables, tant dans les relations entre coresponsables d’un même traitement consacrant la notion de responsable conjoints de traitement, que dans les relations entre responsable du traitement et sous-traitant.

La responsabilité du prestataire est donc une responsabilité de droit commun reposant sur la qualification d’obligation de moyens ou de résultat.

L’obligation sera de moyen lorsqu’il sera question de la disponibilité du service alors qu’elle sera de résultat s’agissant de la récupération des données hébergées. En ce cas, seul un cas de force majeure pourra exonérer le prestataire de sa responsabilité.

Néanmoins, il est possible d’aménager la responsabilité du prestataire par des clauses spécifiques au contrat telles que des clauses limitatives de responsabilité.

Par ailleurs, certains auteurs tels que Gaël Chantepie envisagent que cette responsabilité pourrait être complétée par une responsabilité spéciale issue de l’article 15‐I de la loi no 2004‐575 du 21 juin 2004 pour la confiance dans l’économie numérique dite LCEN. Cette loi prévoit un cas de responsabilité similaire à l’égard de toute personne physique ou morale exerçant l’activité définie au premier alinéa de l’article 14 à savoir « une activité économique par laquelle une personne propose ou assure à distance et par voie électronique la fourniture de biens ou de services » (Chantepie G., RLDI précité).

Néanmoins cette interprétation de la portée de cet article parait incertaine et n’apporterait pas grand‐chose de plus que la responsabilité de droit commun.

6/ Particularités des obligations.

Au‐delà de son obligation classique de collaboration avec le prestataire et de celle de payer le prix de la prestation de service, le client est soumis à quelques obligations et responsabilités particulières lorsqu’il s’engage dans un projet de cloud computing.

Il en va par exemple de l’obligation que peut lui imposer son prestataire de respecter des consignes de sécurité de l’information et de mettre en place une politique de sécurité interne efficace, notamment afin de ne pas offrir en interne une sécurité des données « inférieure » au niveau d’exigence signifié au prestataire du cloud.

La CNIL recommande également aux clients de ce type de services de « conduire une analyse de risques afin d’identifier les mesures de sécurité essentielles pour l’entreprise » (CNIL, Recommandations pour les entreprises qui envisagent de souscrire à des services de Cloud computing, 25 juin 2012 ; Groupe art. 29, Avis no 5/2012 sur l’informatique en nuage, adopté le 1er juillet 2012 (WP 196)).

Par ailleurs, le client demeure jusqu’à présent seul maître du traitement de données personnelles, au sens où la loi du 6 janvier 1978 modifiée dite « loi Informatique et Libertés » dispose que « le responsable d’un traitement de données à caractère personnel est, sauf désignation expresse par les dispositions législatives ou réglementaires relatives à ce traitement, la personne, l’autorité publique, le service ou l’organisme qui détermine ses finalités et ses moyens » et non celui qui effectue le traitement.

Le prestataire pourra, dans certaines conditions, être reconnu comme co‐responsable des traitements qui lui auront été confiés. Cependant, comme le souligne le CIGREF dans sa récente étude : « cette notion de coresponsabilité (Joint Controller) ouvre une voie au rééquilibrage entre utilisateurs et opérateurs. Mais pratiquement il est encore difficile de déterminer dans quel cas elle pourra s’appliquer et si, dans la plupart des situations, l’utilisateur du Cloud restera seul Data Controller ou si le fournisseur définissant les moyens de sécurité sera qualifié lui aussi de Data Controller avec, en corollaire, une responsabilité sur la sécurité et ses conséquences ». (CIGREF, La réalité du Cloud dans les grandes entreprises, oct. 2015, p. 18).

Or, ce point est très significatif dans la mesure où les amendes pourront s’élever jusqu’à 20 millions d’euros ou 4 % du chiffre d’affaires annuel mondial pour manquement notamment aux droits des personnes de l’entreprise.

7/ Problématiques juridiques sur la protection des données dans le cloud.

A / Problème de l’extra-territorialité du droit.

Les données qui voyagent dans le cloud, y séjournent ou en sortent, ne connaissent pas de frontière. C’est une illustration de ce que le professeur Delmas-Marty nomme l’« ubiquité », qui constitue une caractéristique propre de l’espace virtuel : le fait qu’il soit impossible à localiser, car il se trouve partout à la fois, constitue un « redoutable obstacle à la répartition des compétences entre les différents systèmes de droit simultanément applicables » [5].

Cette problématique, qui est intrinsèque à la technologie numérique, est encore accentuée par le cloud, du fait de la circulation des données et de leur impossible localisation, en particulier dès lors que celles-ci sont susceptibles d’être transférées hors des frontières de l’Union européenne. En exposant l’utilisateur aux difficultés inhérentes à la saisine de tribunaux situés à l’étranger, à des coûts de procédure plus élevés ou à des règles substantielles moins protectrices.

Les questions du droit applicable et de la juridiction compétente, qui sont classiques en cas de conflit de lois, n’en sont que plus complexes. Dans les deux cas, le principe de liberté contractuelle prime, puisque c’est la loi des parties qui prévaut. Celles-ci peuvent choisir la juridiction compétente et le droit applicable qui régira en totalité ou en partie leurs rapports.

Au sein de l’Union européenne, deux règlements, dits Rome I et Bruxelles I, fixent le cadre des conflits de loi lorsque les parties n’en décident pas elles-mêmes. Le règlement Bruxelles I pose comme principe, susceptible de dérogations, que la juridiction compétente est celle de l’Etat membre dans lequel le défendeur a son domicile, quelle que soit sa nationalité [6].

Le règlement Rome I [7]pour sa part, fixe comme droit applicable, à défaut de choix des parties, la loi du pays dans lequel le prestataire a sa résidence habituelle [8]. On notera par ailleurs que ce règlement revêt un caractère universel, ce qui signifie que les règles de résolution du conflit peuvent conduire à l’application de la loi d’un Etat qui n’est pas membre de l’Union européenne.

B / Régime applicable aux données.

La directive du 24 octobre 1995, transposée par modification de la loi « Informatique et Libertés » [9], permet le transfert de données au sein de l’Union européenne, après déclaration à l’autorité compétente de protection des données, chez nous la CNIL. Elle pose en revanche un principe d’interdiction de transfert des données hors de l’Union, sauf, après autorisation, vers les pays présentant « un niveau de protection adéquat » (Article 25). Or les Etats-Unis n’offrent pas un tel niveau de protection. L’arrêt Schrems II du 16 juillet 2020 vient confirmer cette absence de niveau de protection adéquat de la part des Etats-Unis. Cet arrêt invalide le mécanisme de Privacy Shield, (qui remplaçait le Safe Harbor invalidé, lui, le 6 octobre 2015 par la CJUE). Pour effectuer des transferts en dehors de l’Union européenne, il reste la possibilté d’avoir recours au Clauses Contractuelles Types (CCT) de l’Union euréopenne ou aux Binding Corporate Rules (BCR). De surcroît, l’intérêt du système même du Safe Harbor ou du Privacy Shield s’érode du fait des lois américaines de lutte contre le terrorisme. Le Patriot Act, en particulier, dispose que les agences de renseignement peuvent accéder à toute donnée personnelle hébergée par un prestataire américain en cas de suspicion de terrorisme ou d’espionnage.

Le règlement général sur la protection des données qui est entré en vigueur le 25 mai 2018 vient renforcer le droit des personnes. Il prévoit notamment un consentement renforcé et plus de transparence. Ainsi le consentement au sens du RGPD doit être spécifique, univoque et explicite. L’expression du consentement est définie :

- les utilisateurs doivent être informés de l’usage de leurs données et doivent en principe donner leur accord pour le traitement de leurs données, ou pouvoir s’y opposer. La charge de la preuve du consentement incombe au responsable de traitement. La matérialisation de ce consentement doit être non ambiguë.

- Le droit à la portabilité des données : ce nouveau droit permet à une personne de récupérer les données qu’elle a fournies sous une forme aisément réutilisable, et, le cas échéant, de les transférer ensuite à un tiers. Il s’agit ici de redonner aux personnes la maîtrise de leurs données, et de compenser en partie l’asymétrie entre le responsable de traitement et la personne concernée.

Ces dispositions viennent notamment ajouter des éléments à intégrer dans le contrat de Cloud.

Cas du responsable du traitement et du sous-traitant :

Dans le règlement général sur la protection des données une plus grande responsabilité est supportée par le sous-traitant.

Le contrat de Cloud doit prévoir certaines clauses couvrant notamment :

- Lorsqu’un traitement doit être effectué pour le compte d’un responsable du traitement, celui-ci doit faire uniquement appel à des sous-traitants qui présentent des garanties suffisantes quant à la mise en œuvre de mesures techniques et organisationnelles appropriées de manière à ce que le traitement réponde aux exigences du présent règlement et garantisse la protection des droits de la personne concernée.

- Le sous-traitant ne recrute pas un autre sous-traitant sans l’autorisation écrite préalable, spécifique ou générale, du responsable du traitement. Dans le cas d’une autorisation écrite générale, le sous-traitant informe le responsable du traitement de tout changement prévu concernant l’ajout ou le remplacement d’autres sous-traitants, donnant ainsi au responsable du traitement la possibilité d’émettre des objections à l’encontre de ces changements.

- Le traitement par un sous-traitant est régi par un contrat ou un autre acte juridique au titre du droit de l’Union ou du droit d’un État membre, qui lie le sous-traitant à l’égard du responsable du traitement, définit l’objet et la durée du traitement, la nature et la finalité du traitement, le type de données à caractère personnel et les catégories de personnes concernées, et les obligations et les droits du responsable du traitement.

La CNIL propose un guide pour le sous-traitant conforme au RGPD [10]

Maitrise du risque :

– Prévoir des obligations du prestataire en terme de protection de la sécurité et de la confidentialité des données à caractère personnel et des mesures techniques afférentes conforment au RGDP ;

– Exiger que les données personnelles restent localisées sur des serveurs exclusivement situés dans l’UE et prévoir les moyens de contrôle de cette obligation.

C / Sécurisation et confidentialité des données.

L’accès aux données doit être sécurisé afin d’éviter toute perte, fuite voire d’atteinte à l’intégrité desdonnées confiées par le client.

Maîtrise du risque :

– Répliquer les données sur plusieurs sites distants pour assurer le client de la récupération des données ;

– Prévoir le chiffrement des données du client et leur isolement technique au sein du serveur ;

– Prévoir un engagement de résultat du prestataire de restaurer les données dans des délais convenus ;

Accéder aux services par des connexions sécurisées et une authentification des utilisateurs permettant un accès rapide par le client ou toute autorité de régulation et mettre en place une procédure de gestion des identifiants et des responsabilités afférentes ;

– Effectuer des audits externes, notamment par les régulateurs et des tests d’intrusion sur les serveurs du prestataire pour s’assurer du niveau de sécurité global ;

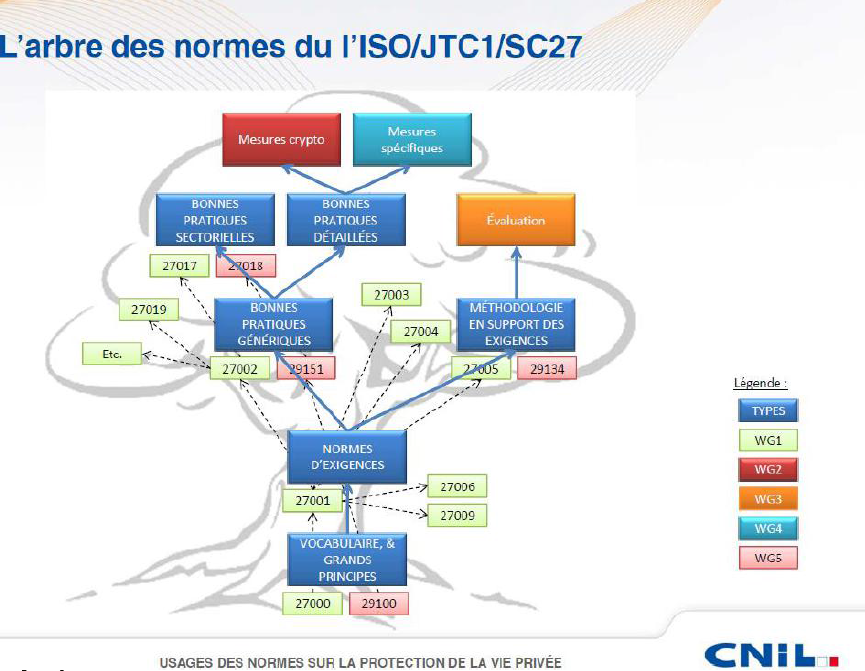

– Définir un Plan d’Assurance Sécurité (PAS) exigeant notamment du prestataire le respect de certaines normes techniques telles que les normes ISO/CEI 27001 et ISO 27005 mais aussi ISO 27017 et 27018, fixant les méthodes et pratiques en matière de système de management de la sécurité de l’information (SMSI) ;

– Vérifier les effets juridiques des licences de logiciels libres, si utilisés ;

– Prévoir une clause de confidentialité encadrant le niveau d’engagement, les conditions de transfert des données, la durée de la confidentialité ;

– Encadrer tout particulièrement la traçabilité, l’accès frauduleux, l’atteinte à l’intégrité, voire la perte de données sensibles dans la clause de responsabilité.

– L’accès aux données du client dans le cadre de la prestation de Cloud computing

L’application de règles extraterritoriales et la conformité légale :

Risque : Le client peut parfois être soumis au respect de règles impératives encadrant le stockage des données notamment dans des secteurs régulés. Il pourra être tenu responsable vis-à-vis de son droit local et le cas échéant vis-à-vis de la législation du lieu où se situe le serveur, alors que les procédures administratives ou judiciaires étrangères de ces pays peuvent être méconnues, différentes, voire contradictoires avec le droit local du client.

Maîtrise du risque :

– Imposer une visibilité parfaite du lieu de stockage réel des données et identifier les serveurs;

– Exiger la localisation des serveurs en France ou au sein de l’Union Européenne pour garantir que les obligations légales du client sont suffisamment protégées avec un droit applicable fiable ;

– Préciser la loi française comme loi applicable au contrat.

Continuité de service :

Risque : La flexibilité induite par la limitation des investissements informatiques risque de créer une forte dépendance du client au prestataire, qu’il doit maîtriser.

Maitrise du risque :

– Assurer une pérennité des services en contractualisant un plan de réversibilité pour assurer une transférabilité des services et des données par le prestataire au client ou à d’autres prestataires. Ce plan de réversibilité doit prévoir i) des facteurs déclencheurs (carence du prestataire, dépôt de bilan du prestataire, changement de contrôle, libre choix du client, fautes/manquements du prestataire), ii) les conditions de mise en œuvre (simple discontinuité du service, arrêt total du service) iii) les modalités pratiques de fonctionnement du système d’information pendant la durée de la réversibilité en assurant la continuité du service sans remise en cause des niveaux de services attendus) le coût de celle-ci ;

– Garantir l’interopérabilité entre les services attendus et le système du client si nécessaire ;

– Mettre en place un plan d’urgence et de poursuite de l’activité avec un site de secours localisé sur le même territoire que celui assurant la production.

Qualité de service :

Risque : La réalisation des services de Cloud computing, comme pour tout projet externalisé, comporte des risques au regard de la qualité de service rendue.

Maîtrise du risque :

– Engagement du prestataire sur la qualité et les performances de son « nuage » conformément à des niveaux de services (ou SLA) qui garantissent notamment une disponibilité de qualité du service assortie de pénalités en cas de non atteinte et la possibilité pour le client d’auditer les prestations;

– Mise en place d’outils de mesure efficaces pour évaluer la consommation des services particulièrement au regard des unités de mesure du stockage, de la bande passante, des ressources informatiques utilisées, du nombre d’utilisateurs actifs ;

– Vérifier que la clause de force majeure ne remet pas en cause les engagements du prestataire du fait notamment d’une coupure d’électricité, d’un redressement judiciaire de sous-traitants, sous couvert d’évènement irrésistible, imprévisible et extérieur ;

8 / Clauses essentielles des contrats de cloud.

Comme évoqué, les spécificités des services de cloud résident d’une part, dans tout ce qui touche au transfert, au traitement et à la conservation des données dont le client abandonne la maîtrise entre les mains du prestataire et, d’autre part, dans le fait que cela se réalise à distance au travers de l’interconnexion de réseaux numériques ouverts. Outre la clause définissant l’objet du contrat, qui prend un relief tout particulier dans un domaine où la variété des prestations possibles est importante, ce sont donc d’une part les clauses relatives aux modalités de traitement et de sécurité des données et des applications qui sont particulières sensibles, auxquelles doivent s’ajouter, d’autre part, quelques clauses relatives aux obligations spécifiques du prestataire et du client. Enfin, on n’omettra pas de prévoir une clause relative aux aspects internationaux du contrat s’il est destiné à être conclu entre un client et un prestataire de nationalité différente.

La variété extrême des offres de service auxquelles les prestations de cloud peuvent répondre oblige les parties à soigner particulièrement la rédaction de la clause d’objet du contrat.

Dans cette clause, il est nécessaire de bien définir les caractéristiques essentielles des prestations de cloud computing que le prestataire va mettre en œuvre au profit de son client, à savoir :

- définition de la prestation d’hébergement des données ; définition de la prestation de fourniture d’applications en ligne ;

- définition des différentes prestations connexes (par exemple : prestations d’infogérance, de développement spécifique, de paramétrages, fourniture d’accès au réseau, maintenance, sauvegarde, services web, hébergement de serveurs de messagerie, …) ;

- type de cloud mis en œuvre (cloud privé, cloud communautaire – partagé entre plusieurs entités ayant une communauté d’intérêts, cloud public).

Au vu de ces exigences de précision et de détail des principales prestations prévues au contrat, on ne se contentera donc pas des clauses d’objet trop génériques qui se contentent souvent de l’indication que « Le « Fournisseur » consent au « Client », qui accepte : Un droit d’accès aux serveurs du

« Fournisseur » dans les conditions définies ci‐ après ; Un droit d’utilisation finale des services commandés ».

Ce type de rédaction qui renvoie intégralement les parties au contenu d’annexes techniques est trop succincte et ne permet pas de prendre connaissance du périmètre précis d’applications et de services que le prestataire accepte de prendre à sa charge pour le compte de son client.

B / Mise en place d’un SLA (service level agreement)

Afin que le client puisse vérifier que le service répond à ses besoins, la mise en place d’un Service Level Agreement (dit « SLA ») s’est généralisée. Il s’agit d’un document dans lequel le prestataire formalise la qualité du service et précise notamment les modalités, la performance du service (temps de réponse, temps de transmission des données …), la disponibilité des applications (horaires d’ouverture et de fermeture, périodes d’indisponibilités…).

Autant dire que la rédaction de cette clause requiert un peu plus de temps et d’attention que toutes les autres. Le prestataire doit être tout particulièrement vigilant à la rédaction et surtout à la lecture de cette clause dans la mesure où elle constitue en majeure partie une des causes de mise en jeu de sa responsabilité. Ainsi, lorsque le prestataire n’est pas en charge directement ou indirectement de l’infrastructure réseau mise en œuvre pour relier le client et les serveurs de cloud, ce dernier n’hésite pas à limiter le niveau de ses garanties de services.

L’un des documents de référence utiles pour rédiger cette convention de niveau de services est le document de l’Autorité nationale de la sécurité des systèmes d’information (ANSSI) « Maîtriser les risques d’infogérance » (et plus particulièrement son chapitre 4 : Le plan d’assurance sécurité). On peut signaler aussi le récent document rédigé au niveau européen par le C‐SIG « Cloud Service Level Agreement Standardisation Guidelines », 24 juin 2014).

Cette clause fait partie intégrante du contrat de cloud et fait le plus souvent l’objet d’une annexe.

Les engagements contenus dans le SLA portent tant sur les services applicatifs que sur leur accès par le biais des liaisons télécoms. La question du niveau de disponibilité est, en particulier, critique pour une exploitation à distance puisque le client qui a externalisé ses données et les applications nécessaires à leur traitement recherche un système qui continue à être disponible dans les mêmes conditions que ce sur quoi il pouvait compter avant l’externalisation (voir Cohen V. D., Le contrat d’externalisation Informatique ‐ Un contrat bien bordé !, Éd. Afnor, 2012, p. 35). De manière générale, le SLA établira des seuils garantis quant à la disponibilité de l’application et du réseau, la vitesse de transfert des données, les délais maximum d’interruption, la fréquence des backups, les délais de restauration des données et des applications, la performance et la sécurité du système, les procédures de contrôle de ces éléments. Généralement, ces seuils seront exprimés en pourcentage associés à certaines périodes.

Cette clause doit également prévoir comment les services seront contrôlés, avec quels outils, suivant quelle procédure d’audit, par qui, à quelle fréquence etc., pour pouvoir éventuellement engager ensuite la procédure de plainte qui sera très précisément décrite (la personne à contacter, la manière de formuler les plaintes, les procédures d’urgence, les temps maximum dans lesquels le prestataire devra réagir, etc.). Des outils de support à toutes ces procédures doivent également être pointés, leur niveau et nature (helpdesk, combien d’opérateurs y sont disponibles, de quelle heure à quelle heure, quel jour, qui sont les personnes payées pour répondre à toute question, qui est responsable pour le « service clientèle » au sein de l’ASP, etc.). C’est la phase dite de « reporting » (voir à ce sujet, Verbiest T., ASP et SLA : les contraintes juridiques, 19 nov. 2003, www.solutions‐journaldunet.com).

Cette clause peut donc organiser un mécanisme de sanctions acceptables par les deux parties mais qui doit en tout état de cause être incitatif pour le prestataire et suffisamment prévisible pour le client pour permettre un véritable contrôle de qualité.

Dès lors, le prestataire sera sanctionné lorsque le seuil de performance n’est pas atteint sans que le client ait besoin de rapporter la preuve d’un quelconque manquement. D’un point de vue purement juridique cette clause de SLA revêt le caractère d’une clause pénale.

S’agissant du type de sanction, l’Information Technology Association of America (ITAA) précise quelles sont les sanctions couramment envisagées dans le cadre de SLA, dans des Guidelines accessibles sur le site www.itaa.org. Selon ces recommandations, les sanctions peuvent inclure des rabais mensuels (en pourcentage) sur les montants dus, en proportion de la performance réalisée par le prestataire dans le mois précédent, des réductions spécifiques,

préagréées, en cas de non‐atteinte des seuils de performance et la résiliation du contrat en cas de violation chronique des SLA (voir à ce sujet Furst X. et Jaccard M., ASP : vers un nouveau type de relation fournisseur client, 18 févr. 2002, www.clic‐droit.com).

Toutefois, il convient de préciser que l’insertion d’une telle clause dans le contrat de cloud n’exclut pas la rédaction d’une clause relative à la responsabilité et aux garanties offertes par le prestataire, comme nous le verrons plus loin.

Elle sera nécessaire lorsque des développements sont confiés au prestataire mais également lorsque des outils mis à disposition du client par le prestataire sont utilisés, comme par exemple une plate‐forme de développement ou des structures de bases de données.

Si le prestataire utilise des logiciels standards en libre accès sur le marché ou sous licence libre, il n’y aura pas de risque pour le client. En revanche, si les technologies utilisées appartiennent au prestataire de cloud, il conviendra de prévoir une clause relative à la propriété intellectuelle du prestataire.

Par exemple, il conviendra d’inclure dans le contrat, une sous‐licence sur les logiciels standards utilisés dans le cadre du cloud et une licence sur le logiciel/programme/application qui a été crée

Comme pour les contrats ASP et SAAS, la clause de propriété intellectuelle d’un contrat de cloud doit énumérer précisément les modalités de l’utilisation des applications par le client final, qui se limitent le plus souvent à un droit de « piloter » à distance les fonctionnalités choisies. Toute autre utilisation, non prévue au contrat constituera, une contrefaçon.

Elle doit également préciser que le prestataire n’acquiert, du fait de l’exécution du contrat, aucun droit de propriété intellectuelle sur les données que le client lui transfère et qui sont traitées à distance par les serveurs, et éventuellement les applications, du prestataire.

Enfin, comme pour l’hébergeur ‐ dont l’article 6‐I.7 de la Loi pour la confiance dans l’économie numérique du 21 juin 2004 (LCEN) a prévu un régime de responsabilité allégé pour les hébergeurs vis‐à‐vis des contenus qu’ils hébergent ‐ le contrat de cloud comportera une clause exonérant et garantissant le prestataire contre une condamnation pour contrefaçon en raison du contenu des données appartenant à son client qu’il aurait stocké.

Dès lors que le propre des prestations d’informatique dématérialisée est d’externaliser sur les serveurs du prestataire tout ou partie des applications ou des données du client, cela suppose que le prestataire et ses équipes puissent techniquement avoir accès à des informations confidentielles dudit client.

Dès lors, cette communication doit être strictement encadrée par une clause de confidentialité détaillée et rigoureuse.

Cette clause doit, au minimum, contenir les éléments suivants : une reconnaissance de principe du caractère entièrement confidentiel de toutes les données stockées et de toutes les opérations et traitements réalisés par le client sur et par le truchement des serveurs et de l’infrastructure du prestataire ; en conséquence, l’interdiction au prestataire de prendre connaissance du contenu de ces données ou de ces opérations et traitements, au-delà de ce qui leur est absolument nécessaire de connaître pour pouvoir assurer leurs prestations ; l’engagement du prestataire de faire respecter cet engagement par tous ses salariés ou commettants et de communiquer à des tiers non autorisés ou de les laisser accéder à ces données et informations confidentielles du client ; l’engagement du prestataire de mettre en œuvre des moyens de sécurité (à définir en annexe technique) pour assurer la sécurité et la confidentialité des données et informations dont le client a confié la garde et l’hébergement au prestataire ; l’obligation imposée au prestataire de prévenir le client de tout incident ayant mis en cause la confidentialité de ses données ou traitements.

Pour contribuer au développement d’une offre sécurisée de services de cloud, l’ANSSI (l’autorité nationale française de sécurité des systèmes d’information) a édité en 2014 un référentiel pour la qualification des prestataires de cloud présentant un niveau de sécurité et de confidentialité suffisant (ANSSI, Référentiel de qualification de prestataires de services sécurisés d’informatique en nuage (cloud computing) ‐ référentiel d’exigences, 30 juill. 2014).

Le respect d’un niveau homogène de protection des données personnelles était l’une des difficultés majeures de la mise en place de contrat d’informatique dématérialisée.

Il est donc essentiel que ce contrat répartisse les rôles et les responsabilités entre le prestataire et son client en matière de respect des obligations légales en matière de protection des données personnelles.

À titre d’exemple, le Syntec recommande un article consacré aux données personnelles ainsi rédigé :

« Si les Données transmises aux fins d’utilisation des Services applicatifs comportent des données à caractère personnel, le Client garantit au Prestataire qu’il a procédé à l’ensemble des obligations qui lui incombent au terme de la loi du 6 janvier 1978 dite « Informatique & Libertés », et qu’il a informé les personnes physiques concernées de ‘usage qui est fait desdites données personnelles. À ce titre, le Client garantit le prestataire contre tout recours, plainte ou réclamation émanant d’une personne physique dont les données personnelles seraient reproduites et hébergées via le Service applicatif. »

Complété éventuellement par le paragraphe suivant :

« Dans le cas où les Données sont stockées sur des serveurs localisés dans des pays hors du territoire de l’Union Européenne, une autorisation spécifique de transfert des données doit être obtenue auprès de la CNIL. Le Prestataire s’engage à informer le Client de la localisation des Données et plus généralement, à communiquer toutes les informations utiles et nécessaires pour réaliser les déclarations. Le Client, en tant que responsable du traitement s’engage à conclure le standard contractuel établi par une décision de la Commission européenne du 5 février 2010 et à obtenir l’autorisation adéquate auprès de la CNIL » (extrait du guide contractuel, précité, Syntec, 2010, p. 13‐14).

Dans ce domaine particulièrement sensible, la normalisation apporte également un soutien utile, avec en particulier la nouvelle norme ISO/IEC 27018 sur les bonnes pratiques pour la protection des données personnelles dans les services Cloud (juillet 2014)

Par ailleurs, les articles 26 à 30 du projet de règlement européen sur la protection des données personnelles, renforcent également la pression légale sur les prestataires de service prenant en charge l’externalisation des données des responsables de traitement. Alors en effet que la précédente directive n’imposait de responsabilité directe qu’au seul responsable du traitement, le nouveau règlement vise explicitement les sous‐traitants, parmi lesquels les prestataires de service de cloud. Le responsable du traitement va avoir l’obligation de ne choisir comme prestataire qu’un professionnel qui présente des garanties suffisantes pour pouvoir assurer la sécurité du traitement et la protection des données personnelles qui lui sont confiées. Il aura également l’obligation d’inscrire dans le contrat de prestation des clauses obligeant le prestataire à respecter la légalité et la confidentialité du traitement de données personnelles, de manière à ce que – en cas de sinistre – le prestataire puisse être considéré comme co‐responsable du traitement et sanctionner comme tel.

Comme dans toute forme d’externalisation, la réversibilité à l’issue du contrat est un élément essentiel qui doit garantir au client la possibilité de pouvoir reprendre le contrôle exclusif de ses données et de ses applications et qui doit pouvoir, pour ce faire, compter sur la coopération technique de son prestataire.

Les contrats de cloud computing sont évidemment régis par un principe de récupération des données par le client à la fin dudit contrat mais cette évidence doit faire l’objet d’une clause précise et il est donc recommandé de prévoir dans le contrat une clause de réversibilité qui permet au client de « reprendre ou de faire reprendre son informatique externalisée par un autre prestataire, afin d’assurer la continuité de l’activité sans dégradation de la qualité ».

Dans la plupart des cas, la récupération des données se fera via des fichiers intermédiaires (type fichiers plats) lesquels permettent de préserver le savoir-faire et les droits de propriété intellectuelle du prestataire.

Toutefois, l’inconvénient lié à cette pratique est le surcoût pour le client. Si cela semble justifié lorsque le client a pris la décision de changer de système, elle l’est moins lorsqu’il a été contraint de prendre cette décision en cas de faillite du prestataire ou en cas de manquement grave du prestataire à ses obligations.

Néanmoins, certains prestataires décident de régler dans le contrat le sort des données du client.

Trois situations sont fréquentes :

- celle dans laquelle le prestataire conserve les données du client afin de permettre à ce dernier de les récupérer ;

- celle dans laquelle il est prévu que les données seront immédiatement effacées à la fin du contrat ;

- ou celle dans laquelle il est prévu que le prestataire refuse de préserver les données au‐delà de la fin du contrat sans préciser que celles‐ci seront effacées.

Par conséquence, la clause de réversibilité devra définir :

- les délais et modalités de fournitures des données : il faudra prévoir les responsabilités éventuelles en cas de dégradation, perte, d’accès non autorisé et/ou de détournement de fichiers lors de la transmission ; le format du fichier de restitution ;

- la documentation qui permet d’identifier les données contenues dans le fichier intermédiaire comprenant les données restituées ;

- la collaboration attendue du client, et ce afin de déterminer les destinataires du fichier de restitution ;

- les modalités d’assistance complémentaire éventuelle : il faudra définir les délais, les personnes, les coûts et les responsabilités.

Cette clause doit donc être complétée généralement par un véritable « plan de réversibilité » car comme le soulignent H. Alterman et F. Perbost, « un plan de réversibilité doit être prévu lors de l’expiration ou de la résiliation du contrat. Ce plan mettra en place les conditions de remise par le prestataire de l’ensemble des données et informations – sous un format exploitable – nécessaires à une reprise de service par un autre prestataire ou par l’utilisateur».

Il n’est pas rare, en pratique de constater également au sein de la convention entre le titulaire originel des droits sur les logiciels concernés et le prestataire la possibilité pour l’éditeur du logiciel de se substituer au prestataire de cloud au terme du contrat entre ce dernier et son client. Dans cette hypothèse particulière de réversibilité, le client s’attachera, dans son contrat avec le prestataire, aux conditions, notamment financières, de cette substitution (Cordier G., Le contrat ASP, Comm. com. électr. 2008, no 10, prat. 9).

Notons que la jurisprudence a commencé à connaître des litiges liés aux difficultés de réversibilité, y compris dans le contexte d’application de type SaaS et cloud. C’est ainsi que le Tribunal de grande instance de Nanterre a rendu une ordonnance de référé par lequel il a fait injonction sous astreinte au prestataire SaaS de fournir au client tous les moyens techniques lui permettant de réaliser l’exportation de ses données hébergées, ou à défaut de lui consentir au‐delà de la date de fin du contrat la continuation gratuite du service le temps nécessaire à ce qu’il soit en état de procéder à cette exportation (TGI Nanterre, réf., 30 nov. 2012, UMP c/ Oracle France, Expertises 2013, pp. 358‐360).

Pour pallier la relative dépossession technique qu’induit pour le client le recours à une prestation de cloud, il est également conseillé d’introduire dans le contrat une clause d’audit permettant au client de procéder en cours d’exécution du contrat à des vérifications par un tiers extérieur de la conformité de la prestation aux stipulations contractuelles, et notamment aux engagements de niveau de service, de sécurité et de protection des données.

Le prestataire doit indiquer dans le contrat qu’il est assuré pour les risques spécifiques au Cloud. Quant au client, il est souhaitable qu’il souscrive à une assurance compte tenu des risques financiers qu’il encourt pour le vol ou la perte de ses données.

9 / Conclusion.

Attractif pour les entreprises, le Cloud computing reste complexe à maitriser compte tenu de la disparité et du caractère « opaque » et disparate de certains « nuages ». Il conviendra par conséquent pour les clients de procéder à une analyse préalable des risques. L’encadrement juridique est primordial en particulier en ce qui concerne la sécurisation des applications et des données, la confidentialité et l’organisation d’audits de sécurité et la prévention des risques, avec des clauses relatives au droit applicable, à la qualité de service, à l’avertissement du client en cas de faille de sécurité, aux conditions de restauration de données et de réversibilité, permettant de rapatrier les données ou de les transférer à d’autres prestataires. Dans cet esprit de prévention des risques juridiques, il est conseillé de commencer par mettre en place des services de Cloud computing pour les applications les moins sensibles de l’entreprise, en particulier celles n’impliquant pas de données personnelles.

10 / Sources.

- Note de l’autorité de contrôle prudentiel (ACPR) : Analyses et synthèses n°16 « Les risques associés au Cloud Computing » en date de juillet 2013

- Discours de Jean-Marc Sauvé, Vice-président du Conseil d’Etat, lors du colloque de la Société de législation comparée, au Conseil d’Etat, le vendredi 11 octobre 2013.

- Lamy droit du numérique « les contrats d’informatique dématérialisée (cloud computing).

- Présentation AFDIT-Colloque du 29 novembre 2012 – Le cloud, c’est quoi au juste ? Yves Leroux.

- Recommandations de la CNIL sur l’utilisation du cloud computing du 25 juin 2012.

- Dossier CNIL « Règlement européen sur la protection des données : ce qui change pour les professionnels du 15 juin 2016.

- Rapport du CSA (Cloud Security Alliance) de février 2016.

- Rapport de l’ISACA de 2016 « Cloud computing Market Maturity ». L’ISACA est une association professionnelle internationale dont l’objectif est d’améliorer la gouvernance des systèmes d’information, notamment par l’amélioration des méthodes d’audit informatique

- Pour information, l’arborescence des normes ISO SC27 par la CNIL :

[1] Voir en particulier E. Sordet, R. Milchior, « Le cloud computing, un objet juridique non identifié », Communication Commerce Electronique, 2011, n°11, p. 12 ; E. Sordet, R. Milchior, « La définition des contours juridiques du cloud computing », Communication Commerce Electronique, 2012, n°11, p. 7.

[2] Définition du cloud computing sur http://www.cnil.fr/les-themes/technologies/cloud-computing/.

[3] Le National Institute of Standards and Technology (NIST) est une agence du Département du Commerce des Etats-Unis, qui promeut l’économie en développant des technologies. Voir http://csrc.nist.gov/publications/nistpubs/800-145/SP800-145.pdf.

[4] JORF, n°0129 du 6 juin 2010, « Informatique en nuage, », Vocabulaire de l’informatique et de l’internet, p. 10453.

[5] M. Delmas-Marty, Le relatif et l’universel. Les forces imaginantes du droit, Ed. du Seuil, 2004, p. 337.

[6] Article 2 du règlement (CE) n° 44/2001 du Conseil du 22 décembre 2000 concernant la compétence judiciaire, la reconnaissance et l’exécution des décisions en matière civile et commerciale.

[7] Règlement (CE) n° 593/2008 du Parlement européen et du Conseil du 17 juin 2008 sur la loi applicable aux obligations contractuelles (Rome I).

[8] Article 4 du règlement.

[9] Loi n° 78-17 du 6 janvier 1978 relative à l’informatique, aux fichiers et aux libertés

[10] https://www.cnil.fr/sites/default/files/atoms/files/rgpd-guide_sous-traitant-cnil.pdf

Benoît Bellaïche

b.bellaiche@gmail.com